همه چیز در اینترنت رمزگذاری میشود

پل روبنز

خبرنگار حوزه فناوری بیبیسی

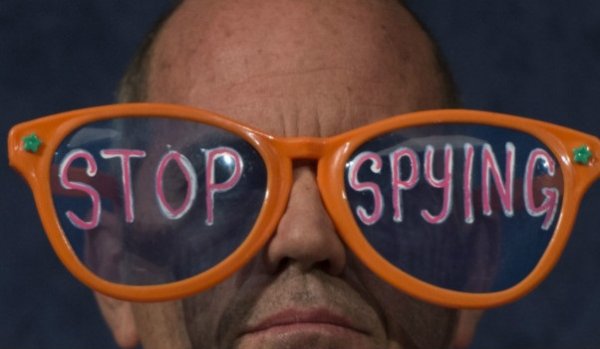

"برای مقابله با شنودهای دولت همه چیز باید رمزگذاری شود." این پاسخی بود که اریک اشمیت، رئیس شرکت گوگل، در واکنش به فاش شدن فعالیتهای آژانس امنیت ملی آمریکا (NSA) توسط ادوارد اسنودن داد.

به نظر میرسد شرکتهایی که خدماتشان را از طریق اینترنت ارائه میکنند، به توصیه آقای اشمیت گوش فرا دادهاند. برای مثال، شرکت مایکروسافت میگوید که تا پایان سال میلادی جاری برای خدماتش نظیر Outlook.com، Office ۳۶۵ و SkyDrive "بهترین سیستم رمزگذاری موجود" را بکار خواهد گرفت. شرکت یاهو هم اعلام کرده که قصد دارد تا پایان سه ماهه اول سال ۲۰۱۴ (فروردین ۱۳۹۳) همه دادههای مربوط به مشتریانش از جمله ایمیلها را رمزگذاری کند.

برای خیلی از شرکتهای کوچکتر هم سال ۲۰۱۴ احتمالا سال رمزگذاری خواهد بود. این نظر دیو فرایمایر است. او رئیس بخش امنیت اطلاعات شرکت یونیسیس (Unisys) است که یک شرکت کامپیوتری مستقر در ایالت پنسیلوانیاست. اما او اعتقاد دارد که دلیل اصلی انجام این کار نه شنودهای دولت، بلکه خطر حملات هکرهاست.

الماسها و گیرهها

آقای فرایمایر طرفدار این است که شرکتها بجای اینکه همه دادهها را رمزگذاری کنند، ۵ تا ۱۵ درصد دادهها را که واقعا محرمانه هستند شناسایی کرده، و برای حفاظت از آنها از رمزگذاری استفاده کنند. او میگوید بعد از این مرحله کارکنان این شرکتها دیگر نباید با استفاده از کامپیوترها و لپتاپهای عادی یا تلفنهای هوشمند و تبلتها امکان دسترسی به اطلاعات را داشته باشند، زیرا این دستگاهها بهراحتی ممکن است به بد افزارها آلوده شوند. دسترسی به اینگونه دادهها باید به کارکنانی که از کامپیوترهای ایمن استفاده میکنند، محدود شود.

امروزه حتی با استفاده از یک کامپیوتر خانگی هم میتوان به آسانی از برخی نشانههای رمزی رمزگشایی کرد

آقای فرایمایر میگوید: "با توجه به پیشرفت فزاینده بد افزارها، بدیهی است که باید مکانهای حفاظت شدهای برای نگهداری دادهها ایجاد کرد. تنها راه این کار استفاده از رمزگذاری مدرن و انجام صحیح آن است. شما میتوانید دادهها را به دو دسته الماس و گیره کاغذ تقسیم کنید، و سپس الماسها را رمزگذاری کنید و وقتتان را برای گیرهها هدر ندهید."

پراکاش پنجوانی، یکی از مدیران شرکت حفاظت از دادههای سیفنت (Safenet) که در ایالت مریلند مستقر است هم اعتقاد دارد که شمار بالای موارد تخلف از قوانین نگهداری دادهها در سال ۲۰۱۳ – از جمله حملات هکرها به شرکتهای تارگت (Target)، ادوبی (Adobe) و سرویس ارسال عکس و پیام اسنپچت (SnapChat) – به این معناست که در سال ۲۰۱۴ سر فروشندگان ابزارهای رمزگذاری شلوغتر خواهد بود.

آقای پنجوانی میگوید: "اسنودن توجه همه را به مسأله شنود جلب کرده است، اما خطر اصلی از جانب تبهکاری سازمان یافته و شمار بالای موارد تخلف از قوانین حفاظت از دادههاست. در سال ۲۰۱۴، شرکتها از طرف هیأتهای مدیره، مشتریان و قانونگذاران تحت فشار شدیدی قرار خواهند گرفت تا با انجام اقدامات لازم کاری کنند که اگر تخلفی صورت گرفت، بتوانند بگویند که ‘ما هیچ دادهای را از دست ندادیم، چون همه آنها رمزگذاری شده بود’".

راضی نگاه داشتن قانونگذاران

شمار زیادی از شرکتها همین حالا هم برای حفاظت از دادههایی که در سیستمهایشان ذخیره میکنند، از رمزگذاری استفاده میکنند. این شامل دادههای "در حال استراحت" و همچنین "ارسالی" میشود. دادههای "ارسالی" آنهایی هستند که از طریق شبکهها برای مشتریان و دیگر مراکز دادهها ارسال میشوند، و یا برای فرآوری یا ذخیره شدن به کلاود فرستاده میشوند.

اما رامون کریکن، یکی از تحلیلگران شرکت گارتنر، معتقد است که به احتمال زیاد در سال ۲۰۱۴ نحوه استفاده بسیاری از این شرکتها از رمزگذاری عوض خواهد شد. او میگوید: "بهلطف افشاگریهای اسنودن، شرکتها قطعا مجبور خواهند شد رمزگذاری را بیشتر جدی بگیرند. در حال حاضر خیلی از شرکتها بهخاطر پیروی از مقررات – و نه بهدلایل امنیتی – از رمزگذاری استفاده میکنند. آنها از این روش برای حفاظت از دادههایشان استفاده نمیکنند، بلکه آن را آسانترین راه برای رعایت مقررات میدانند: رمزگذاری یکی از اقلام مورد علاقه حسابرسان و قانونگذاران است."

'در پشتی'

یکی از سوالاتی که شرکتها باید به آن توجه کنند، انتخاب الگوریتم یا نشانههای رمزی مورد استفاده برای رمزگذاری هرچه بهتر دادههاست. این مسأله مهمی است، زیرا امروزه حتی با استفاده از یک کامپیوتر خانگی هم میتوان به آسانی از برخی نشانههای رمزی رمزگشایی کرد. به علاوه، این تردید وجود دارد که شاید آژانس امنیت ملی آمریکا عمدا از نفوذش برای تضعیف برخی سیستمهای رمزگذاری استفاده کرده باشد، و یا حتی با تعبیه برخی "درهای پشتی"، امکان دسترسی آسان به دادههای رمزگذاری شده را برای افراد مطلع از وجود آنها پیشبینی کرده باشد. آقای کریکن میگوید: "مسأله این است که حتی اگر بتوانید رمز منبع را مورد بازرسی قرار دهید، باز هم معلوم نیست که بتوانید درهای پشتی احتمالی را کشف کنید."

او معتقد است که کسب اطلاع از منبع تأمین اجزاء مختلف یک روش و ابزار رمزگذاری اهمیت بیشتری دارد.

آقای کریکن میگوید: "اگر نرمافزار یا سختافزاری از کشورهای دیگر – مثلا کشوری که مصالح شما چندان اهمیتی برایش ندارد – به دستتان رسید، باید به یاد داشته باشید که ممکن است محصول مورد نظر آنقدرها که فکر میکنید ایمن نباشد. پس باید تصمیم بگیرید به چه کسی میخواهید اعتماد کنید و بفهمید که فروشنده همه اجزاء محصولش را از کجا تهیه میکند."

خساست بهخرج ندهید

نکته دیگری که شرکتها باید در موقع انجام رمزگذاری در نظر داشته باشند، میزان پیچیدگی آن است. استفاده از یک کلید رمزگذاری طولانیتر کار هکرها یا دولتها را برای شکستن رمز دشوارتر میکند، و مستلزم داشتن کامپیوترهای قویتر است. اما رابرت فورمر، مشاور ارشد امنیت در شرکت نئوهاپسیس (یک شرکت خدمات امنیتی مستقر در ایالت ایلینوی)، میگوید که بسیاری از شرکتها پیچیدگی محاسبات کامپیوتری لازم برای رمزگذاری را بیش از حد برآورد میکنند.

او میگوید: "اگر یک کامپیوتر شخصی اپل دارید، پردازشگر کامپیوترتان زمان بهمراتب بیشتری از آنچه را که برای انجام رمزگذاری مصرف میکند، صرف زیباتر نشان دادن علامتها میکند." در نتیجه، او استفاده از کلیدهای رمزگذاری را توصیه میکند که دو تا چهار برابر از آنچه در حال حاضر مورد استفاده بسیاری از شرکتها قرار میگیرد، طولانیترند. آقای فورمر میگوید: "بنظر من باید از پیچیدهترین نوع رمزگذاری که سختافزار و نرمافزارتان توان خواندن آن را دارند، استفاده کنید. به شما تضمین میدهم که هزینه استفاده تمام و کمال از توان پردازش کامپیوترتان بهمراتب کمتر از هزینه از دست دادن دادههاست؛ آنهم تنها به این دلیل که از سر خساست رمزگذاریتان را به اندازه کافی قوی انتخاب نکرده اید. تابحال هیچکس بهخاطر اینکه رمزگذاریاش بیش از حد قوی پیچیده بوده، از کار اخراج نشده است."